Tecnologia

Qual a ordem cronológica para assistir Pokémon? Veja aqui!

Pokémon é uma das franquias mais icônicas da cultura pop, e seu anime conquistou gerações de fãs desde sua estreia em 1997. Com tantas temporadas e arcos diferentes, pode ser difícil saber por onde começar.

Aqui, mostramos a ordem cronológica para assistir ao anime e acompanhar a jornada de Ash Ketchum e Liko desde o início.

Veja por onde começar a assistir Pokémon

O anime de Pokémon pode ser dividido em duas fases: a primeira, protagonizada por Ash Ketchum, e a segunda, com Liko como personagem principal.

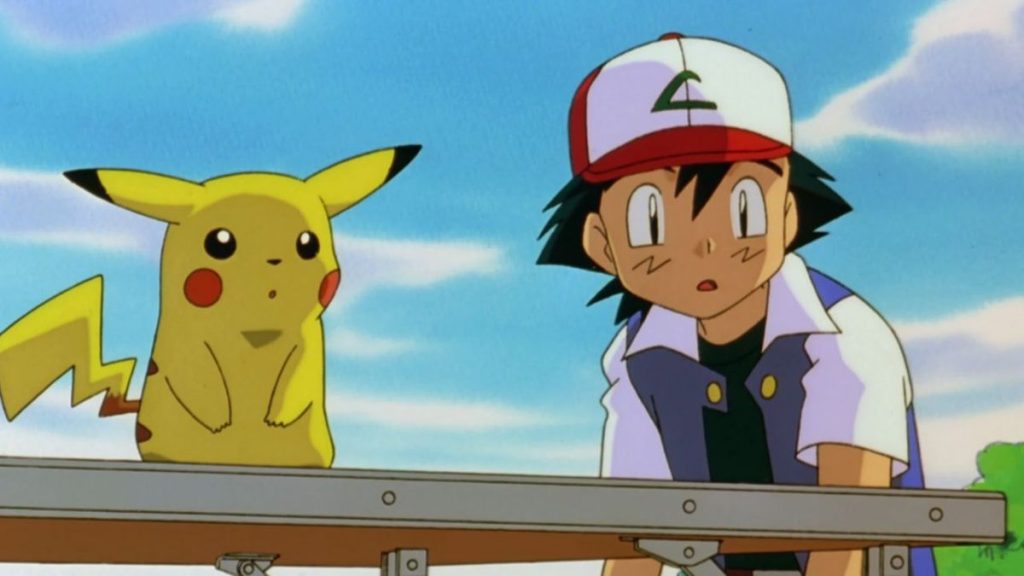

Ash Ketchum é um garoto que, ao completar 10 anos, inicia sua jornada para se tornar um Mestre Pokémon. Atrasado no dia de receber seu primeiro Pokémon, ele fica com Pikachu, que se torna seu parceiro inseparável. Ao longo das temporadas, Ash faz amigos como Brock, Misty, May, Dawn e Iris, e enfrenta rivais como Gary e Paul, além da Equipe Rocket.

Na nova fase do anime, Liko, uma treinadora da região de Paldea, viaja com seu Sprigatito e um pingente misterioso. Ela se junta a Rain, que possui uma Pokébola enigmática, e ao professor Friede, cujo parceiro é o Capitão Pikachu. Essa fase é baseada nos jogos Pokémon Scarlet e Violet e apresenta novas aventuras e criaturas a cada temporada.

Até o momento, o anime de Pokémon já passou da marca impressionante de 1.300 episódios.

Ordem para assistir ao anime

Abaixo está a lista de temporadas de Pokémon em ordem cronológica, com seus títulos em português do Brasil e suas datas de exibição:

- 1 – Pokémon: Liga Indigo (1997 – 1999)

- YouTube: Lançamento contínuo, até o momento no episódio 70 (Official Pokémon TV)

- Netflix: Até o episódio 50

- Oldflix: Até o episódio 80

- 2 – Pokémon: Aventuras nas Ilhas Laranja (1999)

- Indisponível online

- 3 – Pokémon: A Jornada Johto (1999 – 2000)

- Disponível para assinantes do Amazon Prime Video

- 4 – Pokémon: Campeões da Liga Johto (2000 – 2001)

- Disponível para assinantes do Amazon Prime Video

- 5 – Pokémon: Master Quest (2001 – 2002)

- Disponível para assinantes do Amazon Prime Video

- 6 – Pokémon: Avançado (2002 – 2003)

- Indisponível online

- 7 – Pokémon: Desafio Avançado (2003 – 2004)

- Indisponível online

- 8 – Pokémon: Batalha Avançada (2004 – 2005)

- Indisponível online

- 9 – Pokémon: Batalha da Fronteira (2005 – 2006)

- Indisponível online

- 10 – Pokémon: Diamante e Pérola (2006 – 2007)

- Indisponível online

- 11 – Pokémon: Batalha Dimensional (2007 – 2008)

- Indisponível online

- 12 – Pokémon: Batalhas Galácticas (2008 – 2009)

- Indisponível online

- 13 – Pokémon: Vencedores da Liga Sinnoh (2010)

- Indisponível online

- 14 – Pokémon: Preto e Branco (2010 – 2011)

- Indisponível online

- 15 – Pokémon: Destinos Rivais (2011 – 2012)

- Indisponível online

- 16 – Pokémon: Aventuras em Unova e Mais Além (2012 – 2013)

- Indisponível online

- 17 – Pokémon: XY (2013 – 2014)

- Indisponível online

- 18 – Pokémon: Desafio em Kalos (2014 – 2015)

- Indisponível online

- 19 – Pokémon: XYZ (2015 – 2016)

- Indisponível online

- 20 – Pokémon: Sol e Lua (2016 – 2017)

- Indisponível online

- 21 – Pokémon: Ultra Aventuras (2017 – 2018)

- Indisponível online

- 22 – Pokémon: Ultra Lendas (2018 – 2019)

- Indisponível online

- 23 – Pokémon: Jornadas (2019 – 2020)

- Disponível para assinantes do Netflix

- 24 – Pokémon: Jornadas de Mestre (2020 – 2021)

- Disponível para assinantes do Netflix

- 25 – Pokémon: Jornadas Supremas (2021 – 2022)

- Disponível para assinantes do Netflix

- 26 – Pokémon: Mestre Pokémon (Especial) (2023)

- Disponível para assinantes do Netflix

- 27 – Pokémon: Horizontes (2023 – 2024)

- Disponível para assinantes do Netflix

- 28 – Pokémon: A Busca por Laqua (2024 – em exibição)

- Disponível para assinantes do Netflix

Leia também:

- Jogar RPG pode ajudar sua saúde mental, diz estudo

- Quais as maiores franquias do mundo dos jogos?

- Os 10 melhores jogos RPG de todos os tempos, segundo a crítica

Ordem para assistir aos filmes

A franquia Pokémon, além da série de anime de grande sucesso, teve diversos filmes e especiais em longa-metragem, a maioria exibida nos cinemas. Até 2020, foram lançados 23 filmes de animação e um live-action.

Os primeiros 19 filmes de animação são baseados na série de TV, e seguem a trama do anime. O primeiro filme foi refeito em CGI em 2019 (Mewtwo Strikes Back: Evolution.) Os 20º, 21º e 23º filmes seguem uma continuidade alternativa ao anime.

Os filmes são produzidos por estúdios como OLM, Production I.G, Xebec e Wit Studio.

- Pokémon: O Filme – Mewtwo Contra-Ataca (1998)

- Disponível para aluguel e compra no Apple TV.

- Pokémon – O Filme 2000: O Poder de Um (1999)

- Disponível para aluguel e compra no Apple TV.

- Pokémon – O Retorno de Mewtwo (2000)

- Indisponível online

- Pokémon, O Filme 3: O Feitiço dos Unown (2000)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 4: Viajantes do Tempo (2001)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 5: Heróis Pokémon (2002)

- Indisponível online

- Pokémon, O Filme 6: Jirachi, Realizador de Desejos (2003)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 7: Alma Gêmea (2004)

- Disponível para assinantes do Globo Play e para aluguel e compra no Apple TV.

- Pokémon, O Filme 8: Lucario e o Mistério de Mew (2005)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 9: Pokémon Ranger e o Lendário Templo do Mar (2006)

- Disponível para aluguel e compra no Apple TV.

- O Mentor do Pokémon Miragem (2006)

- Indisponível online

- Pokémon, O Filme 10: O Pesadelo de Darkrai (2007)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 11: Giratina e o Cavaleiro do Céu (2008)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 12: Arceus e a Jóia da Vida (2009)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 13: Zoroark, Mestre das Ilusões (2010)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 14.1: Preto – Victini e Reshiram (2011)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 14.2: Branco – Victini e Zekrom (2011)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 15: Kyurem Contra a Espada da Justiça (2012)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 16: Genesect e a Lenda Revelada (2013)

- Disponível para aluguel e compra no Apple TV.

- Pokémon – A Origem (2013)

- Indisponível online

- Pokémon, O Filme 17: Diancie e o Casulo da Destruição (2014)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 18: Hoopa e o Duelo Lendário (2015)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 19: Volcanion e a Maravilha Mecânica (2016)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 20: Eu Escolho Você! (2017)

- Disponível para aluguel e compra no Apple TV.

- Pokémon, O Filme 21: O Poder de Todos (2018)

- Disponível para aluguel e compra no Apple TV.

- Pokémon: Mewtwo Contra-Ataca – Evolução (2019)

- Disponível para assinantes do Netflix.

- Pokémon: Detetive Pikachu (2019)

- Disponível para Prime Video, Max e Claro TV

- Pokémon, O Filme 22: Segredos da Selva (2020)

- Disponível para assinantes do Netflix.

O post Qual a ordem cronológica para assistir Pokémon? Veja aqui! apareceu primeiro em Olhar Digital.

Powered by WPeMatico

Tecnologia

Câmara aprova venda de medicamentos em supermercados

Na noite desta segunda-feira (2), a Câmara dos Deputados aprovou projeto de lei que libera vendas de medicamentos em supermercados. No ano passado, o Senado já havia aprovado a propositura e, agora, ela segue para sanção do presidente Luiz Inácio Lula da Silva.

Horas antes, os deputados aprovaram a tramitação acelerada da proposta para ainda nesta segunda, a partir de requerimento de urgência. Isso fez com que o projeto fosse votado diretamente pelo plenário da Câmara e não passasse por comissões temáticas que fariam análise detalhada e técnica.

Como é o projeto que permite venda de medicamentos em supermercados

- A demanda era pedida pelo setor há bastante tempo;

- No texto, consta que os medicamentos, para serem vendidos em supermercados, devem ter separação clara dos demais produtos, precisando ficar em gôndolas diferentes das comuns;

- “É permitida a instalação de farmácia ou drogaria na área de venda de supermercados, desde que em ambiente físico delimitado, segregado e exclusivo para a atividade farmacêutica, independente dos demais setores do supermercado”, propõe o projeto;

- Em nota, o presidente do Conselho Federal de Farmácia (FFF), Walter da Silva Jorge João, disse que “o texto aprovado reduz danos, mantendo as exigências sanitárias já previstas no Senado e atende aos pontos centrais defendidos pelo Conselho Federal de Farmácia (CFF)”.

Contudo, vale frisar: será obrigatória a presença de farmacêuticos durante todo o horário de funcionamento da farmácia ou drogaria que for instalada nas áreas de vendas de supermercados brasileiros.

Além disso, medicamentos de uso controlado (que necessitam de receita médica para serem liberados) só poderão ser entregues aos clientes após o pagamento.

Leia mais:

- 5 apps para você não esquecer de tomar remédios

- Antibióticos: veja cinco dicas para não errar o uso do medicamento

- 10 medicamentos que gestantes NÃO podem tomar

Opiniões divididas

O plenário da Câmara não votou de forma unânime. Por exemplo: enquanto o deputado Hildo Rocha (MDP/PA) defendeu a proposta — “É como se fosse uma farmácia dentro do supermercado. É uma decisão pró-consumidor porque a tendência é aumentar a concorrência e o preço diminuir” —, alguns que estão do lado do governo divergem entre si (inclusive).

Um deles é a deputada Maria do Rosário (PT/RS), que criticou a proposta. “Farmácia e medicamento é equipamento de saúde. O supermercado não pode virar farmácia, porque estamos incentivando a cultura da automedicação“, afirmou.

O post Câmara aprova venda de medicamentos em supermercados apareceu primeiro em Olhar Digital.

Powered by WPeMatico

Tecnologia

Os doramas de cura que funcionam como um abraço e vão deixar o seu dia muito melhor

Encontrar um refúgio em meio à rotina agitada é essencial para manter a saúde mental em dia. Os doramas de cura na Netflix surgem como uma alternativa reconfortante, oferecendo narrativas leves que priorizam o bem-estar e as conexões humanas. Essas histórias funcionam como um verdadeiro abraço, proporcionando momentos de relaxamento profundo para quem busca leveza no cotidiano.

Por que os doramas de cura na Netflix são tão populares?

De acordo com um artigo publicado no Netflix Tudum, esse gênero foca em personagens comuns enfrentando dilemas universais com gentileza e muita empatia. Ao contrário das tramas intensas de suspense, aqui o objetivo é celebrar as pequenas vitórias da vida e a força dos laços comunitários.

A estética visual dessas produções costuma ser extremamente relaxante, utilizando cores pastéis e cenários litorâneos que transmitem paz imediata ao espectador. Essa combinação de roteiro sensível e fotografia impecável cria uma atmosfera de segurança emocional ideal para descompressão após um dia cansativo.

Uma dentista da cidade grande encontra paz e novas perspectivas em uma charmosa vila de pescadores.

A jornada emocionante de uma advogada brilhante no espectro autista que conquista todos ao seu redor.

Uma história doce sobre superação, família e a descoberta da felicidade em momentos inesperados.

Quais são os elementos principais desse gênero?

O roteiro dos “healing dramas” geralmente evita conflitos mirabolantes ou vilões maquiavélicos, focando no desenvolvimento pessoal e no suporte mútuo entre os amigos. Essa estrutura narrativa linear permite que quem assiste consiga relaxar sem a tensão constante de reviravoltas traumáticas ou tragédias desnecessárias.

A trilha sonora é outro ponto fundamental, sendo composta por melodias suaves e instrumentais que ajudam a baixar os níveis de cortisol durante a exibição. O ritmo mais lento de edição convida à contemplação, fazendo com que o público aprecie cada diálogo e cada lição de vida apresentada na tela.

- Ausência de antagonistas cruéis ou situações de violência extrema.

- Foco em lições de vida sobre gratidão, perdão e resiliência.

- Ambientação em locais tranquilos que valorizam a natureza e o silêncio.

- Diálogos profundos que incentivam a reflexão sobre saúde mental.

Como os doramas de cura na Netflix ajudam no estresse?

O ato de assistir a episódios que transmitem segurança psicológica permite que o cérebro entre em um estado de repouso, diminuindo a ansiedade acumulada. Ao ver personagens superando problemas cotidianos com paciência, o espectador acaba internalizando uma postura mais calma perante as próprias dificuldades reais.

A identificação com dilemas humanos simples gera um sentimento de esperança que se reflete positivamente no humor do indivíduo no dia seguinte. Essas séries não são apenas entretenimento, elas servem como uma ferramenta de cuidado pessoal que utiliza o lúdico para promover o equilíbrio emocional.

| Título da Série | Foco de Cura | Nível de Leveza |

|---|---|---|

| Our Blues | Curas Familiares | Alto |

| Navillera | Sonhos e Velhice | Máximo |

| Daily Dose of Sunshine | Saúde Mental | Moderado |

Quais séries são ideais para começar hoje?

Se você procura algo que pareça um domingo ensolarado, Hometown Cha-Cha-Cha é a escolha perfeita para entender o valor da simplicidade. A série explora como a vida em comunidade pode curar feridas antigas através do apoio mútuo e do respeito pelas diferenças individuais.

Para quem prefere uma trama com toques de superação profissional, Uma Advogada Extraordinária oferece uma visão sensível e inspiradora. A série celebra a neurodiversidade e mostra que o sucesso pode ser alcançado com empatia, inteligência emocional e uma boa dose de coragem para ser autêntico.

Onde encontrar as melhores histórias de conforto?

O catálogo atual da plataforma oferece uma curadoria diversificada que atende desde quem prefere romances bucólicos até quem busca dramas de superação. Basta explorar a categoria de dramas coreanos para notar a vasta oferta de títulos que priorizam a ternura e o crescimento dos personagens.

Investir tempo nessas produções é garantir uma pausa produtiva em um mundo cada vez mais acelerado e barulhento. Permita-se ser cativado por essas histórias que não exigem nada além da sua atenção plena e, em troca, oferecem um conforto genuíno para a alma e para o coração.

Leia mais:

- k-drama – Olhar Digital

- 12 melhores doramas do Amazon Prime Video para assistir em 2024

- Dorama: O que é, quais são os melhores e onde assistir – Olhar Digital

O post Os doramas de cura que funcionam como um abraço e vão deixar o seu dia muito melhor apareceu primeiro em Olhar Digital.

Powered by WPeMatico

Tecnologia

Jornalista do Olhar Digital descreve sábado de tensão em Dubai

Por Bruno Capozzi, editor executivo do Olhar Digital

Parte da comunidade do Olhar Digital já me conhece porque, de vez em quando, eu apresento o Olhar Digital News – nossa live diária. Também produzo matérias daqui de Dubai, onde eu moro.

Como Dubai às vezes aparece na programação do Olhar Digital, resolvi escrever este relato — hoje não para falar de ciência e tecnologia, mas para compartilhar como foi o sábado de escalada de tensão aqui no Oriente Médio.

A gente já acordou com as notícias envolvendo Estados Unidos e Irã. No horário de Brasília, era madrugada; aqui em Dubai já era manhã – estamos sete horas à frente.

Por volta de uma da tarde (hora local), a tensão chegou de fato aos Emirados Árabes Unidos. Começamos a ouvir os primeiros estrondos — um barulho forte, com janelas tremendo. Não é algo comum por aqui. Eu nunca tinha ouvido um míssil. Então, a ficha só caiu pelo contexto das notícias e pelo que vinha sendo reportado ao longo do dia.

Esses estrondos se repetiram em ondas ao longo da tarde e seguiram acontecendo até a madrugada. Eu escrevi este relato por volta de cinco da manhã, no horário de Dubai, e até pouco antes ainda era possível ouvir novos barulhos, relacionados a interceptações.

Segundo o balanço mais recente divulgado pelas autoridades locais, foram 137 mísseis e 209 drones interceptados.

Pouco depois dos primeiros estrondos, o governo confirmou oficialmente que se tratava da interceptação de mísseis e informou a morte de uma pessoa em Abu Dhabi, causada pelos destroços de mísseis abatidos.

Mais tarde, houve a confirmação de outra morte, dessa vez no aeroporto de Abu Dhabi, após um ataque iraniano. As autoridades também comunicaram que pessoas ficaram feridas em incidentes no aeroporto de Dubai e em um hotel na região de Palm Jumeirah, uma área turística e nobre da cidade.

Antes, voltando para o começo da tarde, o governo anunciou o fechamento do espaço aéreo dos Emirados Árabes Unidos. E, quando se fala em fechar o espaço aéreo de Dubai e Abu Dhabi, estamos falando de dois dos maiores hubs de aviação do mundo. As consequências não ficam restritas ao Oriente Médio: há um efeito em cascata no mundo todo, porque muitos voos não apenas chegam aos Emirados, como também passam por aqui em conexões para países da Ásia e até para a Austrália. Foi, portanto, um dia de transtornos para a aviação global.

Eu moro na região de Dubai Marina, um bairro muito movimentado e turístico, com muitos prédios residenciais e comerciais — além de uma área financeira importante. Aqui, ouvimos dezenas de estrondos ao longo do dia, com sensação de vibração e janelas mexendo. Você pode imaginar a apreensão.

No vídeo a seguir, dá para ouvir estrondos e ver o que parece ser um míssil no céu.

Depois das interceptações, a gente via fumaça no céu, como mostra a foto a seguir:

Apesar disso, do ponto de vista do funcionamento da cidade, não houve grandes restrições. Não foi decretado toque de recolher. Serviços continuaram operando normalmente. Agora mesmo enquanto escrevo, da minha janela, vejo um mercado e uma farmácia 24h.

Essa é a ambiguidade do dia: um clima de tensão muito forte, mas com sinais de normalidade na rotina — se é que dá para chamar assim.

Instituições de ensino privadas em Dubai passarão ao ensino à distância até quarta-feira, 4 de março, como medida de precaução.

O governo também enviou alertas. Primeiro, um SMS dizendo que a situação estava sob controle, mas orientando a população a buscar locais seguros. Depois, veio um alerta mais incisivo, semelhante aos alarmes de Defesa Civil no Brasil, em que o celular apita e o aviso toma a tela. A orientação era clara: procurar um lugar seguro, ficar em prédios considerados seguros e longe de janelas.

Ao longo do dia, as autoridades locais também informaram que mantinham reuniões com países vizinhos. Nos comunicados oficiais, a linha adotada foi a de buscar diálogo e saídas diplomáticas, condenando os ataques, mas afirmando ter o direito de responder para defender a soberania nacional.

Aqui entra um contexto importante: os Emirados Árabes Unidos costumam ser vistos como uma “bolha” no Oriente Médio. Em Dubai, estima-se que cerca de 80% da população seja estrangeira. É um país que depende muito dessa estabilidade — tanto por segurança quanto por economia — e, muito por isso, em momentos de escalada regional, o comportamento do governo costuma ser mais voltado à diplomacia.

Eu também faço parte de grupos de brasileiros aqui e, ao longo do dia, as pessoas foram trocando informações, compartilhando comunicados e orientações oficiais. O clima foi, sem dúvida, de muita apreensão.

Agradeço muito pela atenção. Espero que, na próxima vez que eu apresentar o Olhar Digital News direto de Dubai, a situação já esteja melhor. De qualquer forma, a gente volta com informações a qualquer momento.

O post Jornalista do Olhar Digital descreve sábado de tensão em Dubai apareceu primeiro em Olhar Digital.

Powered by WPeMatico

Geral5 dias atrás

Geral5 dias atrásAnvisa suspende venda de xaropes com clobutinol

Justiça5 dias atrás

Justiça5 dias atrásNunes Marques assume presidência do TSE dia 12 de maio

Educação5 dias atrás

Educação5 dias atrásCampos: concurso da Educação tem grande adesão e reforça confiança na rede pública

Política2 dias atrás

Política2 dias atrásGovernador em exercício do Rio troca comando de secretarias

Esporte2 dias atrás

Esporte2 dias atrásFlamengo segura empate com Estudiantes na Argentina

Justiça2 dias atrás

Justiça2 dias atrásMalafaia vira réu no STF por falas contra generais do Exército

Economia23 horas atrás

Economia23 horas atrásPetrobras bate novo recorde na produção de barris de petróleo e gás